Атаке вирусом «WannaCry» уже подверглись 74 страны мира, наибольшее число попыток заражений наблюдается в России, сообщает «Интерфакс-Украина» со ссылкой на «Лаборатория Касперского».

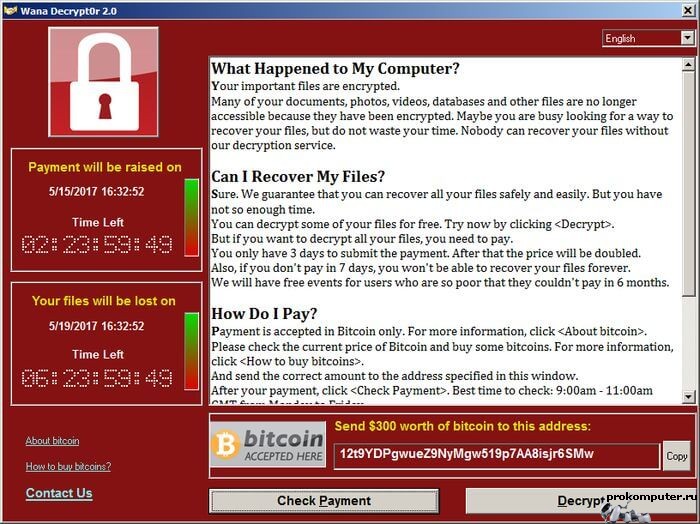

Что такое «WannaCry»?

«Специалисты «Лаборатории Касперского» проанализировали информацию о заражениях программой-шифровальщиком, получившей название «WannaCry», с которыми 12 мая столкнулись компании по всему миру. На данный момент «Лаборатория Касперского» зафиксировала порядка 45 тыс. попыток атак в 74 странах по всему миру. Наибольшее число попыток заражений наблюдается в России», — отметил изданию представитель лаборатории.

По его словам, за расшифровку данных злоумышленники требуют заплатить выкуп в размере 600 долл. в криптовалюте Bitcoin.

В настоящее время эксперты лаборатории анализируют образцы вредоносного программного обеспечения для установления возможности расшифровки данных, отметил представитель компании.

Он пояснил, что атака происходила через известную сетевую уязвимость Microsoft Security Bulletin MS17-010, после чего на зараженную систему устанавливался набор скриптов, используя который злоумышленники запускали программу-шифровальщик.

«Все решения «Лаборатории Касперского» детектируют данный руткит как MEM:Trojan.Win64.EquationDrug.gen. Решения Лаборатории Касперского также детектируют программы-шифровальщики, которые использовались в этой атаке следующими вердиктами: Trojan-Ransom.Win32.Scatter.uf; Trojan-Ransom.Win32.Fury.fr; PDM:Trojan.Win32.Generic (для детектирования данного зловреда компонент «Мониторинг Системы» должен быть включен)», — сказал он.

По его словам, для снижения рисков заражения компаниям рекомендуется установить специальный патч от Microsoft, убедиться в том, что включены защитные решения на всех узлах сети, а также запустить сканирование критических областей в защитном решении.

«После детектирования MEM:Trojan.Win64.EquationDrug.gen необходимо произвести перезагрузку системы; в дальнейшим для предупреждения подобных инцидентов использовать сервисы информирования об угрозах, чтобы своевременно получать данные о наиболее опасных таргетированных атаках и возможных заражениях», — подчеркнул представитель «Лаборатории Касперского».

Как сообщалось ранее, сегодня, 12 мая, масштабная хакерская атака вывела из строя десятки тысяч компьютеров по всему миру. По данным компании Avast, атакованы по меньшей мере 57 тыс. компьютеров. Тогда отмечалось, что злоумышленники в основном ориентированы на Россию, Украину и Тайвань, но заражению вирусами также поддались больницы по всей Англии и испанская телекоммуникационная компания «Телефоника». В настоящий момент нет информации о том, кто может стоять за этой атакой, была ли она централизованной или проводится разными группировками.

Как защититься от вируса WannaCry, который уничтожает мир

Официальный комментарий «Лаборатории Касперского»:

Атака происходила через известную сетевую уязвимость Microsoft Security Bulletin MS17-010, после чего на зараженную систему устанавливался набор скриптов, используя который злоумышленники запускали программу-шифровальщик.

«Все решения «Лаборатории Касперского» детектируют данный руткит как MEM:Trojan.Win64.EquationDrug.gen. Решения Лаборатории Касперского также детектируют программы-шифровальщики, которые использовались в этой атаке следующими вердиктами: Trojan-Ransom.Win32.Scatter.uf; Trojan-Ransom.Win32.Fury.fr; PDM:Trojan.Win32.Generic (для детектирования данного зловреда компонент «Мониторинг Системы» должен быть включен)», — отметил представитель компании.

По его словам, для снижения рисков заражения компаниям рекомендуется установить специальный патч от Microsoft, убедиться в том, что включены защитные решения на всех узлах сети, а также запустить сканирование критических областей в защитном решении.

«После детектирования MEM:Trojan.Win64.EquationDrug.gen необходимо произвести перезагрузку системы; в дальнейшим для предупреждения подобных инцидентов использовать сервисы информирования об угрозах, чтобы своевременно получать данные о наиболее опасных таргетированных атаках и возможных заражениях», — подчеркнул представитель «Лаборатории Касперского».

Официальный комментарий Microsoft:

Сегодня наши специалисты добавили обнаружение и защиту от новой вредоносной программы, известной как Ransom:Win32.WannaCrypt. В марте мы также представили дополнительную защиту от вредоносного ПО подобного характера вместе с обновлением безопасности, которое предотвращает распространение вредоносного ПО по сети. Пользователи нашего бесплатного антивируса и обновленной версии Windows защищены. Мы работаем с пользователями, чтобы предоставить дополнительную помощь.

Илья Сачков, гендиректор агентства по расследованию киберпреступлений Group-IB:

Это вирус-шифровальщик. Такие вирусы достаточно популярны, и хакеры прибегают к ним не впервые. Используя криптографию шифрования, вирус зашифровывает файлы на зараженном компьютере. На каждом устройстве он использует уникальный секретный ключ, который сам генерирует. Другими словами, даже расшифровав его на одном компьютере, вы будете заново расшифровывать его на другом.

Как с этим бороться?

1. Делайте резервные копии. Если у вас есть резервная копия, это вирус вам не страшен, даже если он к вам попал.

2. Всегда будьте в курсе новостей информационной безопасности. Необходимо следить за такими информационными блогами, как Security Lab, Dark Reading и другими.

3. Этот вирус использует конкретные уязвимости, которые сейчас описаны в Интернете, нужно проверить свои сети на наличие этих уязвимостей. Не открывать файл от людей, которых вы не знаете. В основном письма шифровальщиков присылаются под видом писем от бухгалтерий, либо неоплаченных штрафов от ГИБДД.